Microsoft Defender for Endpoint теперь использует автоматическое прерывание атак для изоляции скомпрометированных учётных записей пользователей. Также он блокирует горизонтальное перемещение при атаках с использованием клавиатуры благодаря опции «сдерживать пользователя». Она появилась в общедоступной предварительной версии.

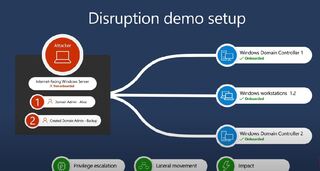

В таких инцидентах, например, связанных с программами-вымогателями, злоумышленники проникают в сети, перемещаются после повышения привилегий через украденные учётные записи и развёртывают вредоносные полезные данные.

По заявлению Microsoft, Defender for Endpoint теперь предотвращает попытки злоумышленников проникнуть в локальную или облачную ИТ-инфраструктуру жертв, временно изолируя скомпрометированные учётные записи пользователей, «которые те могут использовать для достижения своих целей», путём локализации аккаунтов таких пользователей на устройствах.

По данным Microsoft, когда начальные этапы атаки, управляемой человеком, обнаруживаются на конечной точке с использованием сигналов от различных рабочих нагрузок Microsoft 365 Defender, функция автоматического прерывания атаки заблокирует её. Одновременно с этим Defender for Endpoint блокирует входящий и исходящий вредоносный трафик на других устройствах, не оставляя злоумышленникам дальнейших целей. «Блокироваться будет входящий трафик по определённым протоколам, связанным с атаками (вход в сеть, RPC, SMB, RDP), но не законный трафик», — объясняет Microsoft в документе поддержки.

Компания добавила автоматическое предотвращение атак в Microsoft 365 Defender XDR в ноябре 2022 года. Вскоре Microsoft объявила о добавлении поддержки изоляции устройств в Microsoft Defender for Endpoint на встроенных системах Linux. Администраторы предприятия могут вручную изолировать компьютеры Linux с помощью портала Microsoft 365 Defender или через запросы API.

Источник новости: habr.com