Изображение: Shutterstock.ai

Компания ESET сообщила, что буткит под названием Bootkitty, созданный неизвестными злоумышленниками, был загружен на VirusTotal в начале месяца.

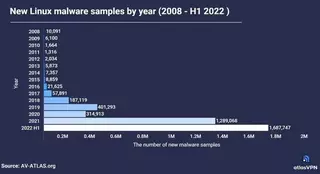

За последнее десятилетие новый класс угроз стал серьёзной проблемой для пользователей Windows. Заражая прошивку, которая запускается до загрузки операционной системы, буткиты UEFI сохраняют свою активность даже после замены или переформатирования жёсткого диска. Недавно аналогичное вредоносное ПО, способное работать в чипе, было обнаружено на Linux.

По сравнению с аналогами для Windows, Bootkitty пока примитивен: он содержит недоработки в ключевых функциях и может заражать только Ubuntu, что указывает на его возможное тестовое предназначение. ESET пока не обнаружила реальных случаев заражения.

Bootkit – это вредоносная программа, которая осуществляет модификацию загрузочного сектора – первого физического сектора на жёстком диске.

Тем не менее, появление Bootkitty свидетельствует о том, что разработчики работают над созданием Linux-версии буткитов, ранее угрожавших лишь Windows. Независимо от его статуса, Bootkitty — значительный шаг в эволюции UEFI-угроз, и хотя текущая версия ограничена и не представляет серьёзной угрозы для большинства Linux-систем, она подчеркивает необходимость готовности к новым атакам.

Буткиты, как и руткиты, работают на низком уровне системы, обеспечивая злоумышленникам скрытый доступ. Заражая прошивку, UEFI-буткиты запускаются до ОС и могут оставаться невидимыми для антивирусов. Для их установки требуется административный доступ к системе или эксплуатация уязвимостей, но после установки они становятся практически необнаружимыми.

Обнаруженный Bootkitty имеет ограничения. Он не обходит защиту UEFI Secure Boot, предотвращающую загрузку неподписанных компонентов, и работает только на системах, где Secure Boot отключён или скомпрометирован. Его код содержит ошибки: например, неправильная модификация ядра может вызвать сбой системы, а не её заражение. Также он оставляет следы, что упрощает обнаружение.

Несмотря на недостатки, факт появления Bootkitty показывает, что разработчики вредоносного ПО активно изучают способы создания буткитов для Linux, а это намекает на необходимость новых методов проверки целостности UEFI для защиты как Linux-, так и Windows-систем. Спрос на такие продукты со стороны бизнеса, явно возрастёт в ближайшие годы.

Впрочем, по мнению экспертов IT-World, для взлома обычных пользователей достаточно и более простых действий: например злоумышленники распространяют вредоносное программное обеспечение под маской медицинских документов. На компьютер или смартфон жертвы загружается отвлекающий файл — подделка выписки из амбулаторной карты. Читайте также Content Services Platform: практическая польза для цифровой трансформации бизнеса Что представляет собой Content Services Platform, каковы ее базовые возможности? Как используются CSP в российских компаниях? Зачем бизнесу переходить на CSP-платформы? Разбирался IT-World.

Источник новости: www.it-world.ru