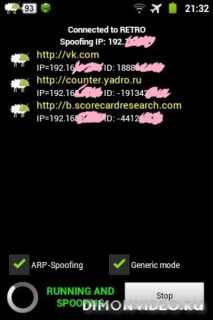

Всем привет! И так, все произошло месяц назад, когда поздней ночью мне не спалось и я бродил по просторам интернета в поисках интересного софта для Android.... На одном из сайтов случайно наткнулся на одну, заинтересовавшую меня, программу, ее название DroidSheep... Почитав в описании, что эта программа умеет перехватывать Кукисы у людей подключенных к одной с вами WI FI точке и переходить на сайты под их логинами и паролями, я ради эксперимента скачал ее на свой девайс (gts5830), установленный на нем DrWeb предупредил меня, что данная утилита является хакерской программой, но я не стал ее удалять (опыт же еще не провел). И так, я не любитель проводов, поэтому все в моем доме работает по WI FI: телевизор, ПК и ноутбук... Подключил ПК и телефон (с программой) к WI FI, я запустил злополучную программу, разрешил ей ROOT и запустил сканирование... далее запустил Google Chrome на ПК и стал переходить по сайтам, где нужна авторизация (в том числе и соц.сети...) и увидел на дисплее телефона что он отслеживает мое перемещение по сайтам и отображает это выводит ссылки на них... перейдя по которой, мой девайс открывает уже авторизованную страницу...-был неприятно удивлен... Все сайты, кукисы которых получилось перехватить, использовали протокол передачи HTTP, и я решил попробовать перехватить кукисы при посещении сайтов с протоколом HTTPS - и о чудо! не смог! - это меня очень порадовало!!!!! (Но, увы, большинство социальных сетей работают без шифрования HTTPS, и если вы, например, посещаете кафе, в котором открытая точка WI FI, и вы подключитесь к ней чтобы зайти в соц.сеть - вы рискуете перехватом ваших кукисов злоумышленником и флудом от вашего имени (рассылка спама например)).

Далее я наткнулся на интересную программу FING для android... заинтересовала функция Сканирования всех устройств подключенных к одной с вами точке доступа.... Данная утилита определяет автоматически вид всех подключенных устройств (телевизор, мобильник, пк, ноутбук и тд...), их IP и MAC адреса, и самое главное - умеет сканировать отдельно каждое устройство на подключение, на доступность сервисов и тд... первое, что пришло мне на ум - это просканировать свой маршрутизатор этой программкой - она выдала сервис - 80HTTP (на доп. скрине) - клик по этому сервису и я подключаюсь к своему роутеру - выскакивает окно с запросом логина и пароля (при настройке роутера я не заморачивался и оставил логин и пароль ADMIN ADMIN) - прошел авторизацию и на дисплее открылось меню роутера... (то есть можно вообще отключить wi fi, сбить настройки, сменить пароль и тд) (КСТАТИ, НА МОЕМ ПК УСТАНОВЛЕН KIS2013, И ПРИ ПОПЫТКЕ СКАНИРОВАНИЯ СЕРВИСОВ ПК ПРИ ПОМОЩИ FING - АНТИВИРУС АВТОМАТИЧЕСКИ БЛОКИРУЕТ СОЕДИНЕНИЕ)

Третьим в группе программ является приложение под тот же андроид WiFiKill, которое сканирует сеть - определяет подключенных к ней пользователей и, посылая определенные команды, "отключает им интернет". ( мой пк, подключенный к Asus 520, отрубило сразу)....

Это всего лишь три небольшие программки - но столько можно нафлудить....

ДЛЯ СЕБЯ Я СДЕЛАЛ ВЫВОД:

1 В ОТКРЫТЫХ ТОЧКАХ БЕСПРОВОДНОЙ СВЯЗИ НУЖНО ПОСЕЩАТЬ САЙТЫ С ШИФРОВАННОЙ ПЕРЕДАЧЕЙ ДАННЫХ (HTTPS).

2 ИСПОЛЬЗОВАТЬ ХОРОШИЙ ФАЕРВОЛ

3 ВСЕГДА УСТАНАВЛИВАТЬ ПАРОЛЬ НА БЕСПРОВОДНУЮ СЕТЬ.

4 НЕ ОСТАВЛЯТЬ СТАНДАРТНЫМ ПАРОЛЬ ДЛЯ АДМИНИСТРИРОВАНИЯ ВАШИХ МАРШРУТИЗАТОРОВ.

5 ПОМНИТЬ, ЧТО ЗА ПЕРЕХВАТ ЧУЖИХ ДАННЫХ И НЕПРАВОМЕРНОЕ ИХ ИСПОЛЬЗОВАНИЕ ГРОЗИТ УГОЛОВНОЕ НАКАЗАНИЕ!!!!!

ДАННАЯ СТАТЬЯ БЫЛА НАПИСАНА ДЛЯ ОЗНАКОМЛЕНИЯ С ДЫРАМИ В СОВРЕМЕННОМ ИСПОЛЬЗОВАНИИ БЕСПРОВОДНЫХ СЕТЕЙ НА МОЕМ СОБСТВЕННОМ ОПЫТЕ... ИСПОЛЬЗОВАНИЕ ПРИЛОЖЕНИЙ ОПИСАННЫХ ВЫШЕ ДЛЯ НЕПРАВОМЕРНОГО ДОСТУПА К ЧУЖИМ ДАННЫМ - ВЛЕЧЕТ ОТВЕТСТВЕННОСТЬ. Я НЕ НЕСУ НИКАКОЙ ОТВЕТСТВЕННОСТИ ЗА ВАШИ ДЕЙСТВИЯ, В СЛУЧАЕ ИСПОЛЬЗОВАНИЯ ДАННОГО МАТЕРИАЛА В НЕЗАКОННЫХ ДЕЙСТВИЯХ.

(32, 72 Kb)

(27, 43 Kb)

Похожие файлы

Как я воскресил NFC на восстановленном iphone 6s

Полезные советыChrome не обновляется на Android, способы решения

Полезные советыКак сделать переадресацию вызова на телефоне

Полезные советыFM-радио на Nokia N82 без сим-карты

Полезные советыКомментарии 23

Oleg902, то был ответ на том же языке, что и предыдущий комментарий..

-------------

Добавлено в 21.16: Нынче смекалка походу потеряна у пользователей.

win->koi8 и обратно достаточно было...

Vinogradof,

Каракули, ничего не понятно ))))

-------------

Добавлено в 23.13: УБЕРЕЧЬСЯ ОТ ПЕРЕХВАТА НА ОТКРЫТЫХ ТОЧКАХ WI FI : https://www.spy-soft.net/hotspot-shield/?utm_source=rss&utm_medium=rss&utm_campaign=hotspot-shield&utm_source=www.spy-soft.net&utm_medium=twitter

Lilin33,

От хакерских атак, на данный момент, нет 100% защиты... То, что создано людьми - может ими быть сломано. ( в нашем случае - взломано ).

-------------

Добавлено в 21.54: Вот видео, демонстрирующее работу DROIDSHEEP : https://youtu.be/-_0Ut_a1_jM

Vinogradof

Ну по этому поводу еще одну статью надо написать)))) С описанием)))))

-------------

Добавлено в 22.48: Кстати, мой брат Максим тоже послушав от меня \"лекцию\" о HTTPS, тоже включил на своем сайте этот протокол : https://audiomore.ru

-------------

Добавлено в 23.50: Как обезопасить себя в открытых точках WI FI читаем тут: https://www.xakep.ru/post/52670/?print=true

Гы... =)

Снова я вставлю свои пять копеек... ;)

Тут снова ошибка, нужно не просто пароль ставить, он только для доступа к сети, а включать изоляцию пользователей/сеансов/сессий, вот тогда все ходит по раздельности и не поснифирить толком.

Тоже верно, но прогой это делать удобнее (вводить ничего не надо ![]() ))) ), да и помимо этого в Fing большой набор сканеров и и прочего)

))) ), да и помимо этого в Fing большой набор сканеров и и прочего)

-------------

Добавлено в 21.40: dmitr1a,

Почему не смогут - смогут, в том случае, если вы (или вам) в сообщениях напишете логин и пароль от QIWI кошелька например)))) Такое тоже не исключено))))

Насколько я помню, обычно в адресной строке любого браузера вводишь 192.168.1.1 и попадаешь в настройки модема. Вводишь admin, admin и ты в настройках. :smile

Сегодня общался на Твиттере с официальным представителем Одноклассников, - протокол HTTPS у них реализован только для логина и пароля, а далее все идет открыто... На мой вопрос будет ли везде данный протокол, получен официальный ответ: \"Думаем, что до этого дойдет, но это не в самом верху списка приоритетов \"

\"

0 ответить