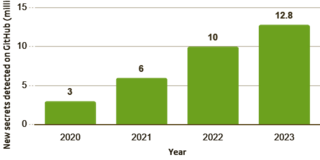

Эксперты по кибербезопасности GitGuardian выяснили, что в 2023 году пользователи GitHub случайно раскрыли 12,8 млн аутентификационных и конфиденциальных токенов API. Утечки произошли в более чем 3 млн общедоступных репозиториев.

Эксперты разослали 1,8 млн оповещений по электронной почте тем, кто раскрыл токены, но лишь 1,8% пользователей предприняли быстрые действия для исправления ошибки.

В результате утечек были раскрыты пароли учётных записей, ключи API, сертификаты TLS/SSL, ключи шифрования, учётные данные облачных служб, токены OAuth и другие конфиденциальные данные.

По данным GitGuardian, странами с наибольшим числом утечек в 2023 году стали Индия, США, Бразилия, Китай, Франция, Канада, Вьетнам, Индонезия, Южная Корея и Германия.

Наибольший процент утечек пришёлся на IT (65,9%), далее следует образование (20,1%), а доля остальных сфер (наука, розничная торговля, производство, финансы, государственное управление, здравоохранение, развлечения, транспорт) составляет 14%.

В частности, на GitHub раскрывали ключи Google API и Google Cloud, MongoDB, токены ботов OpenWeatherMap и Telegram, учётные данные MySQL и PostgreSQL, а также ключи OAuth GitHub. 91,6% данных были доступны пять и более дней.

Riot Games, GitHub, OpenAI и AWS, по словам экспертов, обладают лучшими механизмами реагирования.

Тренды раскрытия данных определяются и развитием ИИ. Так, количество утечек ключей API OpenAI на GitHub выросло в 1212 раз по сравнению с 2022 годом. У HuggingFace также резко возросло количество утечек.

В GitGuardian отмечают, что технологии ИИ можно использовать для обнаружения и защиты раскрытых данных. Однако огромные операционные масштабы, стоимость и эффективность идентификации пока ограничивают внедрение таких инструментов.

С 1 марта GitHub по умолчанию активировала защиту от принудительной отправки push-уведомлений для всех общедоступных репозиториев при отправке нового кода. Это позволит предотвратить случайное раскрытие данных, в том числе токенов доступа и ключей API.

Источник новости: habr.com