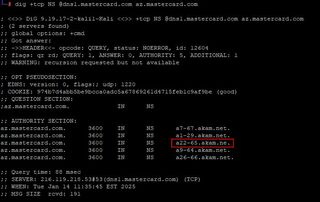

Исследователь по ИБ Филипп Катурегли обнаружил ошибку DNS в системе MasterCard, которая оставалась незамеченной в течение многих лет. По информации ресурса Krebs On Security, с июня 2020 года один из DNS‑серверов MasterCard был настроен неверно: вместо akam.net один из хостов был указан как a22-65.akam.ne.

К тому же оказалось, что указанный в настройках домен akam.ne, относящийся к национальной зоне Нигера, вообще не был зарегистрирован. Когда Катурегли зарегистрировал домен (потратив $300), исследователь зафиксировал через DNS-сниффер, что на его сервер ежедневно поступают сотни тысяч DNS‑запросов из разных точек мира. По‑видимому, MasterCard была не единственной компанией, кто указал ошибочный домен, но она была самой крупной в статистике исследователя.

Если бы Катурегли был злоумышленником, то мог бы легко организовать атаку типа man‑in‑the‑middle, перехватывая трафик, предназначенный для mastercard.com.

Профильные эксперты пояснили, что в течение четырёх с половиной лет любой желающий мог купить домен akam.ne, создать хост a22-65.akam.ne, развернуть на нём DNS-сервер, завести собственный вариант DNS-зоны mastercard.com и перенаправить любой поддомен mastercard.com на свой сервер. DNSSEC для mastercard.com не использовался. Так как опечатка допущена в имени одного из пяти DNS-серверов, в случае успешной атаки можно было получить контроль как минимум над 1/5 трафика. Охват можно увеличить, выставив для подставной зоны большой TTL (Time To Live), что приведёт к более длительному удержанию записей в кэше общедоступных резолверов, например, поддерживаемых компаниями Cloudflare (1.1.1.1) и Google (8.8.8.8).

Более того, эксперты выявили, что с 2015 года по 2018 год домен akam.ne был зарегистрирован и, вероятно, использовался для проведения атак. Предположение об атаках сделано, так как бывший владелец akam.ne также зарегистрировал домен awsdns-06.ne, который стилизован под DNS-сервер awsdns-06.net. Неработоспособность одного из DNS-серверов с опечаткой в имени может долго оставаться незамеченной администраторами, так как отказоустойчивость обеспечивается благодаря указанию нескольких DNS-серверов.

Примечательно, что в MasterCard вначале проигнорировали сообщения от Катурегли по этой проблеме. Но потом исправили ошибку после того, как эксперт по ИБ Брайан Кребс сообщил о проблеме дополнительно в компанию. В компании заявили, что её системы не подвергались риску. В MasterCard компенсировали исследователю Катурегли $300, потраченные на домен, а также поблагодарили за обнаружение этой проблемы.

По поводу утверждения, что подобная ошибка не создавала дополнительных рисков, исследователь привёл статистику полученных DNS‑запросов, в которой фигурируют домены *.az.mastercard.com, указывающие на рабочие компоненты инфраструктуры MasterCard, размещённые в облачном сервисе Microsoft Azure. Компрометация подобных компонентов, судя по всему, представляла критическую угрозу безопасности компании.

Источник новости: habr.com