Эксперты по ИБ из Mitsui Bussan Secure Directions сообщили, что разработчики из команды RARLAB исправили в WinRAR 7.11 ошибку обхода предупреждений безопасности Windows Mark of the Web (MotW), которая получила номер CVE-2025-31334. Уязвимость позволяет злоумышленникам обходить функцию безопасности Windows Mark of the Web (MotW) и выполнять код на компьютерах пользователей при извлечении вредоносных файлов из вложенных архивов в любой версии WinRAR до 7.11.

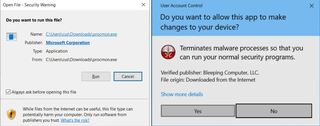

При открытии исполняемого файла с тегом MotW Windows предупреждает пользователя о том, что он был загружен из Интернета и может быть вредоносным, и предлагает возможность продолжить выполнение или прекратить его. Уязвимость CVE-2025–31 334 может помочь злоумышленнику обойти предупреждение безопасности MotW при открытии символической ссылки, указывающей на исполняемый файл в любой версии WinRAR до 7.11. Следует отметить, что символическую ссылку можно создать в Windows только с правами администратора.

Проблема безопасности CVE-2025–31 334 получила среднюю оценку угрозы в 6,8 и была исправлена в последней версии WinRAR, как отмечено в журнале изменений приложений: «Если символическая ссылка, указывающая на исполняемый файл, была запущена из оболочки WinRAR, исполняемые данные Mark of the Web игнорируются», — сообщили в WinRAR.

В конце марта 2025 года состоялся официальный релиз культового архиватора WinRAR 7.11 и RAR 7.11 от Евгения Рошаля и команды RARLAB. Сборки новой мажорной версии популярной программы для сжатия файлов доступны для Linux, macOS, Windows, Android и FreeBSD. Также доступен исходный код новой версии проекта под ограничивающим лицензионным соглашением

Ранее в январе 2025 года разработчики 7-Zip также исправили ошибку обхода предупреждений безопасности Windows MoTW. 7-Zip добавил поддержку MotW в июне 2022 года, начиная с версии 22.00. С тех пор флаги MotW автоматически добавляются ко всем файлам, извлекаемым из загруженных архивов. Они информируют операционную систему, веб-браузеры и другие приложения о том, что файлы могут быть получены из ненадёжных источников и с ними следует обращаться с осторожностью. В результате при двойном щелчке по опасным файлам, извлечённым с помощью 7-Zip, пользователи получат предупреждение о том, что их открытие или запуск могут привести к потенциально опасному поведению, включая установку вредоносного ПО.

В рекомендации Trend Micro говорится, что уязвимость безопасности, отслеживаемая как CVE-2025-0411, позволяла злоумышленникам обойти эти предупреждения безопасности и выполнить вредоносный код. «Для эксплуатации этой уязвимости требуется взаимодействие с пользователем, поскольку цель должна посетить вредоносную страницу или открыть вредоносный файл. Конкретный недостаток существует при обработке архивных файлов. При распаковке файлов из созданного архива, который имеет Mark-of-the-Web, 7-Zip не распространяет Mark-of-the-Web на сами извлечённые файлы. Злоумышленник может использовать эту уязвимость для выполнения произвольного кода в контексте текущего пользователя», — сообщили исследователи.

Источник новости: habr.com

![Microsoft исправила ошибку «Что-то пошло не так» [1001] у пользователей Microsoft 365](https://dimonvideo.ru/files/newsimg/usernews/habr/295676/img_295676_imgr.png)